Passwörter: Unterschied zwischen den Versionen

FBO (Diskussion | Beiträge) |

FBO (Diskussion | Beiträge) |

||

| (6 dazwischenliegende Versionen von 2 Benutzern werden nicht angezeigt) | |||

| Zeile 13: | Zeile 13: | ||

{{Hinweis|Diese Passwörter sind leicht zu erraten und bieten daher keinerlei Schutz.}} | {{Hinweis|Diese Passwörter sind leicht zu erraten und bieten daher keinerlei Schutz.}} | ||

Ebenfalls beliebt sind der Name des Partners/Kindes/Haustiers/Lieblingsverein/Lieblingsmusiker. Diese Passwörter lassen sich jedoch leicht von Menschen erraten | Ebenfalls beliebt sind der Name des Partners/Kindes/Haustiers/Lieblingsverein/Lieblingsmusiker. Diese Passwörter lassen sich jedoch leicht von Menschen erraten, die den Anwender kennen und bieten daher ebenfalls kaum Schutz. Durch Social Engineering ist es übrigens einfach, solche Passwörter durch einfache Fragen an Bekannte oder Kollegen herauszubekommen. | ||

Ebenfalls schlechte Passwörter sind Begriffe, die sich in Wörterbüchern finden ('''Bücherwurm''' oder '''Tischkante''') oder Namen ('''Anke''' oder '''Klaus'''). Diese Passwörter werden von entsprechenden Anwendungen systematisch ausprobiert, quasi das gesamte Wörterbuch. Diese Methode nennt sich Brute Force (Rohe Gewalt). | Ebenfalls schlechte Passwörter sind Begriffe, die sich in Wörterbüchern finden ('''Bücherwurm''' oder '''Tischkante''') oder Namen ('''Anke''' oder '''Klaus'''). Diese Passwörter werden von entsprechenden Anwendungen systematisch ausprobiert, quasi das gesamte Wörterbuch. Diese Methode nennt sich Brute Force (Rohe Gewalt). | ||

| Zeile 44: | Zeile 44: | ||

==Leicht zu merkendes und trotzdem sicheres Passwort== | ==Leicht zu merkendes und trotzdem sicheres Passwort== | ||

Ein Kompromiss zwischen Komplexität und Praktikabilität sind Passwörter, die sich herleiten lassen. Man geht dabei folgendermaßen vor: | Um sich ein langes Passwort merken zu können, ist es sinnvoll, mit Bindestrichen unterteilt zu gruppieren: | ||

* Neun Stellen in Dreiergruppen: '''au!-Kj9-Fg%-97t''' | |||

* Zwölf Stellen in Vierergruppen: '''au6!-Kmj9-FXg%-9a7t''' | |||

Ein alternativer Kompromiss zwischen Komplexität und Praktikabilität sind Passwörter, die sich herleiten lassen. Man geht dabei folgendermaßen vor: | |||

# Man nimmt ein zusammengesetztes Wort, beispielsweise '''Schulbus''' | # Man nimmt ein zusammengesetztes Wort, beispielsweise '''Schulbus''' | ||

| Zeile 57: | Zeile 62: | ||

* Wechselweise Groß- und Kleinschreibung, also '''hALLosoMMer''', anstatt '''HalloSommer''' | * Wechselweise Groß- und Kleinschreibung, also '''hALLosoMMer''', anstatt '''HalloSommer''' | ||

Auch hier müssen Sonderzeichen und Ziffern eingefügt werden. Ein Passwort mit Variationen wäre dann '''%h4LL0#s0MMer''' | Auch hier müssen Sonderzeichen und Ziffern eingefügt werden. Ein Passwort mit Variationen wäre dann '''%h4LL0#s0MMer''', dieses Passwort hat sogar 13 Stellen. | ||

==Passwortdauer== | ==Passwortdauer== | ||

Passwörter sollten regelmäßig geändert werden. | |||

{{Tipp1|Passwörter sollten im drei-Monats-Rythmus geändert werden.}} | {{Tipp1|Passwörter sollten im drei-Monats-Rythmus geändert werden.}} | ||

==Passwörter mehrfach verwenden== | |||

Passwörter sollten nicht mehrfach verwendet werden. | |||

{{Achtung|Das mehrfache Verwenden von Passwörtern erhöht das Risiko für sogenannte "Leaks", also Datenlecks.}} | |||

Sofern Passwörter nicht regelmäßig geändert werden, sollte zumindest regelmäßig geprüft werden, ob ein Passwort bereits aus einem Datenleck erbeutet wurde. Auf der Website [https://haveibeenpwned.com Have I been Pawned (Deutsch: "wurde ich gehackt")] kann man Passwörter testen. | |||

{{Achtung|Passwörter, die bereits auf ''Have I been Pawned'' registriert sind, sollte in allen Konten umgehend geändert werden.}} | |||

==Anmeldeversuche begrenzen== | ==Anmeldeversuche begrenzen== | ||

| Zeile 70: | Zeile 83: | ||

{{Hinweis|Um diese Sperre einzuschalten, benötigen Sie Windows Pro, mit der Home Edition ist die Nutzung nicht möglich.}} | {{Hinweis|Um diese Sperre einzuschalten, benötigen Sie Windows Pro, mit der Home Edition ist die Nutzung nicht möglich.}} | ||

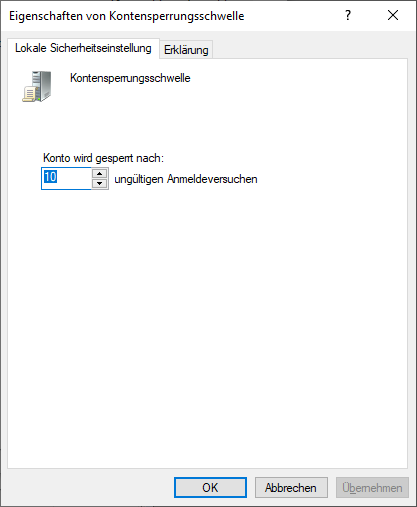

Die Sperre wird über den Gruppenrichtlinieneditor eingeschaltet. | Die Sperre wird über den Gruppenrichtlinieneditor eingeschaltet. Diesen Editor rufen Sie mit {{Taste|Windows}} + {{taste|R}} und der Eingabe ''gpedit.msc'' auf. | ||

[[File:GPedit.png|border|link=]] | [[File:GPedit.png|border|link=]] | ||

Erstellen Sie nun die Kontensperrungsschwelle. | |||

'''So wird’s gemacht:''' | '''So wird’s gemacht:''' | ||

# Navigieren Sie nach „Richtlinien für Lokalen Computer“ | # Navigieren Sie nach „Richtlinien für Lokalen Computer“ | ||

# Navigieren Sie nach „Windows-Einstellungen“ | # Navigieren Sie nach „Windows-Einstellungen“ | ||

| Zeile 104: | Zeile 118: | ||

{{Hinweis|Bei Netzwerkverbindungen muss das Passwort ggf. auch am Server oder dem Computer geändert werden, der die Netzwerkressource bereitstellt.}} | {{Hinweis|Bei Netzwerkverbindungen muss das Passwort ggf. auch am Server oder dem Computer geändert werden, der die Netzwerkressource bereitstellt.}} | ||

{{Hinweis|Beim Remote Desktop muss das Passwort im Remote Computer geändert | {{Hinweis|Beim Remote Desktop muss das Passwort im Remote Computer geändert und beim erneuten Anmelden benutzt werden.}} | ||

Aktuelle Version vom 27. August 2025, 11:50 Uhr

Passwörter sind notwendig, aber lästig. Deshalb vergeben viele Anwender einfache Passwörter oder verwenden für alle Einsatzbereiche nur ein oder einige wenige Passwörter.

Auf diesen Seiten wird das erstellen komplexer und trotzdem "merkbarer" Passwörter beschrieben.

Schlechte Passwörter

Die beliebtesten und häufigsten Passwörter im Überblick:

- 12345

- 0000

- qwertz im deutschsprachigen Raum, im anglo-amerikanischen Raum 'qwerty

Ebenfalls beliebt sind der Name des Partners/Kindes/Haustiers/Lieblingsverein/Lieblingsmusiker. Diese Passwörter lassen sich jedoch leicht von Menschen erraten, die den Anwender kennen und bieten daher ebenfalls kaum Schutz. Durch Social Engineering ist es übrigens einfach, solche Passwörter durch einfache Fragen an Bekannte oder Kollegen herauszubekommen.

Ebenfalls schlechte Passwörter sind Begriffe, die sich in Wörterbüchern finden (Bücherwurm oder Tischkante) oder Namen (Anke oder Klaus). Diese Passwörter werden von entsprechenden Anwendungen systematisch ausprobiert, quasi das gesamte Wörterbuch. Diese Methode nennt sich Brute Force (Rohe Gewalt).

Grundlagen für sichere Passwörter

Bei der Brute Force Methode nutzt man die Schnelligkeit moderner Computer. Daher ist es wichtig, das Passwörter lang und komplex sind.

Ein vierstelliges Passwort, welches nur aus Ziffern besteht, bietet 10*10*10*10, also 10.000 verschiedene Kombinationen. Ein moderner Computer kann pro Sekunde vier Milliarden Kalkulationen durchführen. Eine vierstellige Zahlenkombination ist also in wenigen Millisekunden gefunden.

Der Zeichenvorrat, aus dem das Passwort besteht, sollte möglichst groß sein. Ein vierstelliges Passwort reicht nicht aus:

- Mit Ziffern hat es 10*10*10*10, also 10.000 Kombinationen

- Mit Kleinbuchstaben hat es 26*26*26*26, also 456.976 Kombinationen

- Mit Ziffern, Groß-, Kleinbuchstaben und Sonderzeichen hat es 72*72*72*72, also 26.873.856 Kombinationen

Das reicht aber immer noch nicht. Auch ein solches Passwort würde in weniger als einer Sekunde geknackt. Probieren wir es mit einem zehnstelligen Passwort:

- Mit Ziffern hat es 10.000.000.000 Kombinationen, der Computer knackt es in maximal 2,5 Sekunden.

- Mit Kleinbuchstaben hat es 1.411.670.956.533.767 Kombinationen, der Computer knackt es in maximal 36 Sekunden.

- Mit Ziffern, Groß-, Kleinbuchstaben und Sonderzeichen hat es 3.743.906.242.624.487.424 Kombinationen

Das Passwort muss also aus allen Zeichenarten bestehen. Ein ideales Passwort lautet beispielsweise #8gK4%&Z2m. Das kann man sich aber nicht einfach merken. Und mit dem steigenden Schwierigkeitsgrad sinkt die Akzeptanz solcher Passwörter, insbesondere, wenn man sie auch noch regelmäßig ändern muss.

Leicht zu merkendes und trotzdem sicheres Passwort

Um sich ein langes Passwort merken zu können, ist es sinnvoll, mit Bindestrichen unterteilt zu gruppieren:

- Neun Stellen in Dreiergruppen: au!-Kj9-Fg%-97t

- Zwölf Stellen in Vierergruppen: au6!-Kmj9-FXg%-9a7t

Ein alternativer Kompromiss zwischen Komplexität und Praktikabilität sind Passwörter, die sich herleiten lassen. Man geht dabei folgendermaßen vor:

- Man nimmt ein zusammengesetztes Wort, beispielsweise Schulbus

- Man trennt das Wort und fügt vor den Wortbestandteilen, die alle mit Großbuchstaben beginnen, ein Sonderzeichen hinzu, beispielsweise #Schul%Bus

- Man fügt nach jedem Wortbestandteilen eine Zahl ein, beispielsweise #Schul3%Bus5

Das Passwort hat im Beispiel sogar 12 Stellen, ist ausreichend komplex und trotzdem leicht zu merken: # Schul 3 % Bus 5'

Variationen:

- Ersetzen von Buchstaben durch ähnlich aussehende Zahlen, also H4ll050mm3r, anstatt HalloSommer

- Wechselweise Groß- und Kleinschreibung, also hALLosoMMer, anstatt HalloSommer

Auch hier müssen Sonderzeichen und Ziffern eingefügt werden. Ein Passwort mit Variationen wäre dann %h4LL0#s0MMer, dieses Passwort hat sogar 13 Stellen.

Passwortdauer

Passwörter sollten regelmäßig geändert werden.

Passwörter mehrfach verwenden

Passwörter sollten nicht mehrfach verwendet werden.

Sofern Passwörter nicht regelmäßig geändert werden, sollte zumindest regelmäßig geprüft werden, ob ein Passwort bereits aus einem Datenleck erbeutet wurde. Auf der Website Have I been Pawned (Deutsch: "wurde ich gehackt") kann man Passwörter testen.

Anmeldeversuche begrenzen

Um die Anzahl ungültiger Anmeldungen zu begrenzen und damit ein Erraten des Passworts durch das Ausprobieren zu verhindern, kann eine Sperre aktiviert werden, der die Anmeldung erst nach einer bestimmten Zeit wieder zulässt.

Die Sperre wird über den Gruppenrichtlinieneditor eingeschaltet. Diesen Editor rufen Sie mit Windows + R und der Eingabe gpedit.msc auf.

Erstellen Sie nun die Kontensperrungsschwelle.

So wird’s gemacht:

- Navigieren Sie nach „Richtlinien für Lokalen Computer“

- Navigieren Sie nach „Windows-Einstellungen“

- Navigieren Sie nach „Sicherheitseinstellungen“

- Navigieren Sie nach „Kontorichtlinien“

- Navigieren Sie nach „Kontosperrungsrichtlinien“

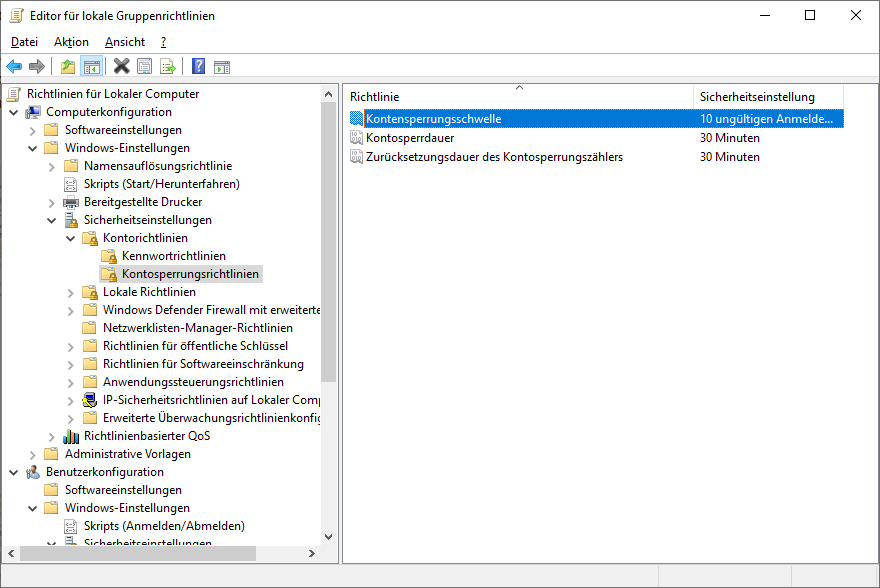

- Rufen Sie mit einem Doppelklick die Option „Kontensperrungsschwelle“ auf.

- Stellen Sie eine Sperre nach 10 ungültigen Anmeldeversuchen ein.

Das Betriebssystem empfiehlt dann die Kontosperrdauer und die Zurücksetzungsdauer des Kontosperrzählers auf 30 Minuten einzustellen.

Nach dem Sichern der Einstellungen sind diese aktiv. Bei zehn fehlerhaften Passworteingaben wird das System für 30 Minuten gesperrt.

Windows-Passwort ändern

Das Passwort eines Windows-Benutzerkontos kann jederzeit geändert werden:

- Strg + Alt + Entf drücken

- Kennwort ändern auswählen

- Das bisherige Passwort eingeben

- Das neue Passwort zweimal eingeben und die Eingaben sichern.